情報処理安全確保支援士の試験勉強のまとめ。『情報処理教科書 情報処理安全確保支援士 2026年版』をベースにしている。

今回は情報セキュリティマネジメントの基礎についてまとめる。

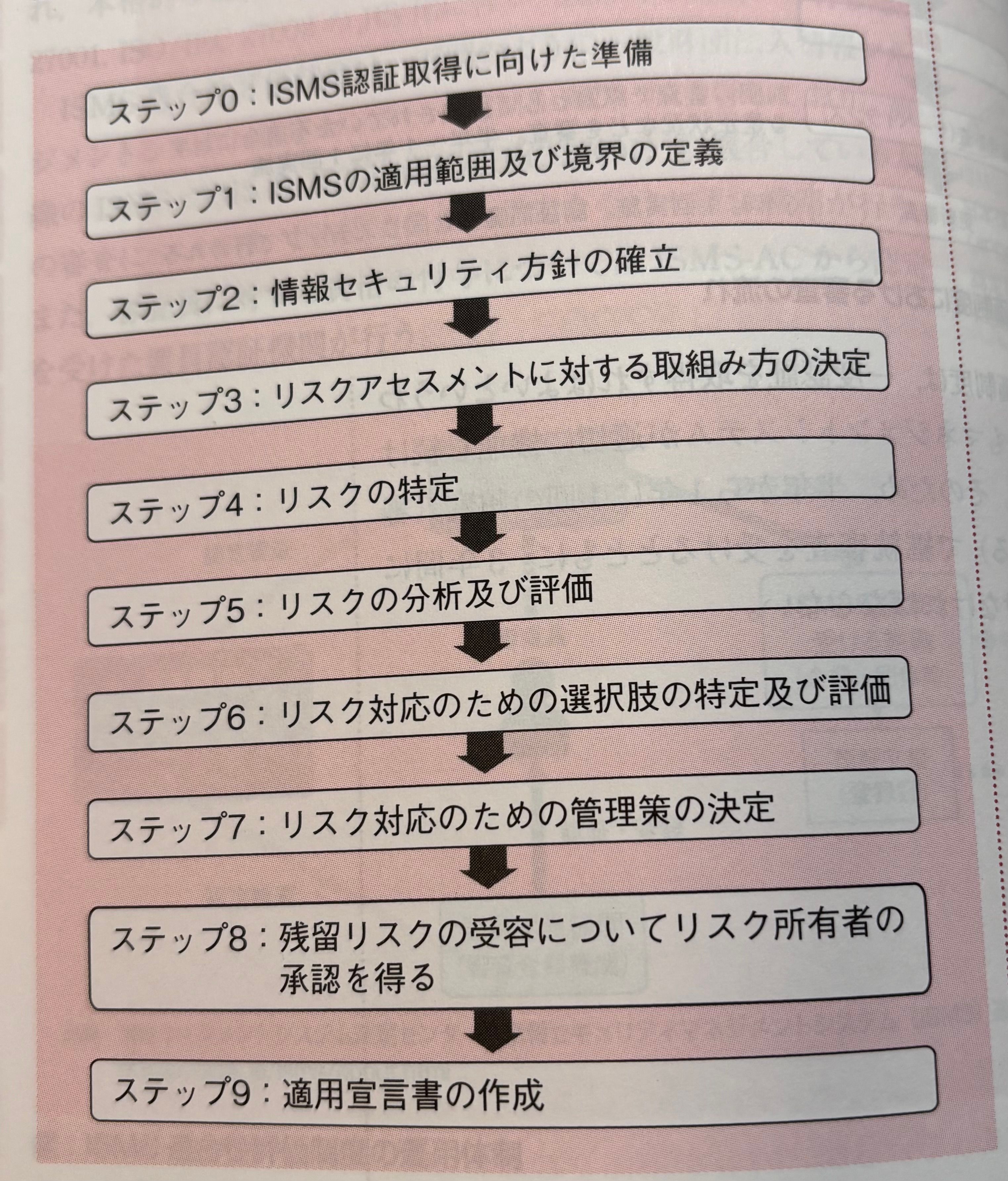

情報セキュリティマネジメントとは規格/制度の概要ISO/IEC 27001: 2022ISO/IEC 27002: 2022ISMS適合性評価制度の概要ISMSの確立までの流れステップ0: ISMS認証取得に向けた準備ステップ1: ISMSの適用範囲及び境界の定義ステップ2: 情報セキュリティ方針の確立ステップ3: リスクアセスメントに対する取り組み方の決定ステップ4: リスクの特定ステップ5: リスクの分析及び評価ステップ6: リスク対応のための選択肢の特定及び評価ステップ7: リスク対応のための管理策の決定ステップ8: 残留リスクの受容についてリスク所有者の承認を得るステップ9: 適用宣言書の作成ISMSの運用の流れまとめ感想

情報セキュリティマネジメントとは

- 情報セキュリティマネジメントとは、

明確な方針や規定に基づいて、組織の情報資産の機密性、完全性、可用性などの特性を適切に維持/管理することと定義できる - ISMS(Information Security Management System)とも呼ばれる

- PDCAサイクルによって継続的に推進されることが望ましい

- Plan: 推進計画の立案、ポリシーの策定、リスクアセスメントの実施など

- Do: 対策の実施/運用、教育、不正アクセスの監視など

- Check: ポリシー遵守状況の評価、ポリシーの適切性監査など

- Act: ポリシーの見直し、問題箇所の是正など

規格/制度の概要

- ISMSに関する国際規格はISO/IEC 27000 - 27007、TR 27008, 27010, 27011などからなるISO/IEC 27000ファミリーと呼ばれている

- 特に、ISO/IEC 27001, 27002が重要

ℹ️

TRとは?Technical Reportの略で、規格ではなく実務向けの参考資料(規格としての要求事項は持たないが、解釈や具体的なやり方を補足する資料)のこと。

ISO/IEC 27001: 2022

- 下記が規定されている

- 組織がISMSを確立/実施/維持/継続的な改善を行うための要求事項

- リスクアセスメント、リスク対応を行うための要求事項

- JIS Q 9000ファミリー(品質マネジメントシステム: QMS)、JIS Q 14000ファミリー(環境マネジメントシステム: EMS)などのマネジメントシステム規格(MSS)との整合が図られている

- これによって、ISO/IEC 27001: 2022を採用することで、複数のマネジメントシステムの運用を統合し、効率的に行うことができる

ISO/IEC 27002: 2022

- 組織がISMSを実践するための規範となるガイドライン

- 下記の4カテゴリを持つ

- 組織的管理策

- 人的管理策

- 物理的管理策

- 技術的管理策

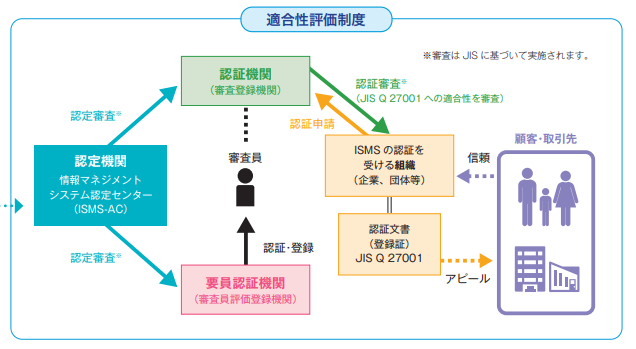

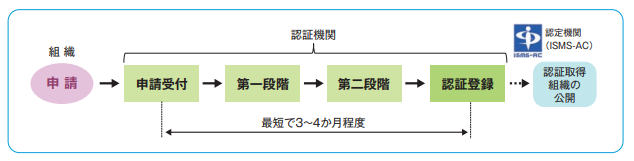

ISMS適合性評価制度の概要

- 日本ではISMS適合性評価制度の概要が2001年から開始された

- ISMS適合性評価制度は情報マネジメントシステム認定センター(ISMS-AC)が主管している

- 審査は、ISMS-ACから認定を受けた認証機関が行う

- 審査員への資格付与は、ISMS-ACから認定を受けた要員認証機関が行う

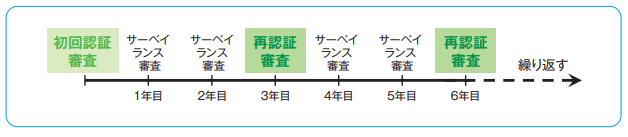

- 一度認証を取得すればよいわけではなく、サーベイランス審査(継続審査)や再認証審査を定期的に受ける必要がある

ISMSの確立までの流れ

ステップ0: ISMS認証取得に向けた準備

- 推進する組織、体制、構成要員の検討/決定

- 構成要員はセキュリティの専門家というより、対象業務の経験が豊富な社員が望ましい

- 認証取得までのスケジュール、審査登録機関の検討/決定

ステップ1: ISMSの適用範囲及び境界の定義

- 事業の特徴、組織、所在地、システムなどの観点からISMSを適用する範囲を明確にする

- 特定の事業、組織(部門)、拠点などの単位で認証を取得することが可能なため

- 適用範囲内外で境界が明確になるように、組織図、ネットワーク図、システム構成図などで定義する

ステップ2: 情報セキュリティ方針の確立

- 情報セキュリティ活動の方向性や、事業に関連する法令などを考慮した上で、方針を確立する

ステップ3: リスクアセスメントに対する取り組み方の決定

- ISMSの要求事項や、法令などに適したリスクアセスメントの方法を特定する

- リスクの受容可能レベルを特定し、受容基準を設定する

ステップ4: リスクの特定

- ISMS適用範囲内の情報資産と、その管理責任者を洗い出す

- それらに対する脅威、脆弱性を洗い出す

- 機密性、完全性、可用性の喪失による影響などからリスクを特定する

ステップ5: リスクの分析及び評価

- 洗い出したリスクの特質を理解し、そのリスクレベルを算定する

- リスク受容基準に従って、受容するか対応が必要かを判断する

ステップ6: リスク対応のための選択肢の特定及び評価

- リスク対応のための選択肢(管理、受容、回避、移転)を特定して評価する

ステップ7: リスク対応のための管理策の決定

- リスク対応情報の選択肢の実施に必要なすべての管理策を決定する

- 決定した管理策をISO/IEC 27001の附属書Aに示されている

目的及び管理策と比較して、必要な管理策が見落とされていないか検証する - 管理策によって軽減されるリスク、残留するリスクを算出する

- 管理策の実施に伴う文書化した情報を明確にする

- e.g. 情報セキュリティ委員会の開催→議事録、入退室管理の実施→入退室管理記録簿

ステップ8: 残留リスクの受容についてリスク所有者の承認を得る

- ステップ7の結果を基にリスク対応計画を策定する

- 残留リスクの受容についてリスク所有者の承認を得る

ステップ9: 適用宣言書の作成

- 下記の項目からなる

適用宣言書を作成する- 選択した管理目的及び管理策と、それらを選択した理由

- 実施済みの管理目的及び管理策

- ISO/IEC 27001の附属書Aに示されている

目的及び管理策の中で、適用除外としたものと、それが正当である理由 - 管理策を実施するための文書化した情報(e.g. 対策基準、手順書)

- 管理作の実施に伴う文書化した情報(e.g. 議事録、入退室管理記録簿)

ISMSの運用の流れ

- 管理策を実施する

- 対策基準、実施手順に沿って管理策を実施する

- ISMSの浸透を図る

- 適用対象者全員にISMSを浸透させるための方策の検討/実施をする(e.g. 教育の実施、ハンドブックの配布)

- 記録を収集する

- 実施に伴う記録を収集し、ISMS運用状況を確認する

- 記録は審査での重要な証拠書類となる

- 内部監査を実施する

- 運用開始後、一定期間経過した後に内部監査を実施し、問題箇所の改善を図る

- ISMSの運用によって業務に支障が出たり、不満が上がることが想定されるため、ヒアリングを行う

まとめ

- 情報セキュリティマネジメントとは、方針に沿ってCIAなどを維持/管理すること

- ISMSに関する国際規格はいくつかあるが、中でも

ISO/IEC 27001,ISO/IEC 27002が重要- ISO/IEC 27001: ISMSの確立/運用、リスクアセスメント/リスク対応についての要求事項

- ISO/IEC 27002: ISMSを実践するための規範となるガイドライン

- ISMSの確立までは大きく下記のステップで進める

- 対象範囲の決定

- 方針の決定

- リスクの特定、分析、評価

- 管理策の検討、決定

- ISMSの運用では管理策の実施だけではなく、浸透推進や記録収集も必要

感想

ISMSの認証取得には実際どれくらいのメリットがあるのか気になった。取得をせずとも情報セキュリティを強化しようとしたときにどのような流れで進めるかは参考になりそう。

ISMSの認証取得には実際どれくらいのメリットがあるのか

ChatGPTが言っていたことをまとめると、

- コスト

- 初回認証: 200〜400万円

- 維持: 50〜100万円/年

- リターン

- 取引・受注で有利

- 顧客・社会的信頼の向上

- セキュリティ事故リスクの低減

- 内部統制・業務整理につながる

- その他

- BtoCのみや小規模の場合は直接的なリターンは感じづらい

大手企業や金融機関などを相手にする場合は比較的有効そうな印象だった。最悪認証自体は取得しなくてもいいかもなとも一瞬思ったが、その場合強い意志がないと体制の確立や維持は難しそう。

また、脅威、脆弱性、リスクの概念がそれぞれちゃんと理解できていなかったので、まとめてみた。

脅威、脆弱性、リスクについて

- 脅威: 情報資産に悪影響を与える可能性のある事象や行為

- e.g. 不正アクセス、マルウェア感染、自然災害、操作ミス

- つまり、何が起こり得るか

- 脆弱性: 脅威につけ込まれる弱点や欠陥

- e.g. 未更新のOS、曖昧な権限管理、手順書がない操作

- つまり、弱いところはどこか

- リスク: 脅威が脆弱性を突いた結果、損害が発生する可能性

- e.g. 顧客情報漏えいによる損害賠償, サービス停止による売上減少

- つまり、どれくらい危険か